Blog

Actuellement, il y a 1 710 articles.

Les autres arriveront au fur et à mesure.

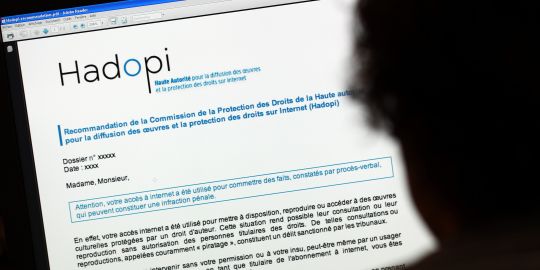

Le PS veut abroger la loi Hadopi !

Article 54 - Posté le 12-04-2011 à 13:12Samedi 9 avril, les membres du Conseil national du Parti socialiste ont voté à l'unanimité le projet pour la présidentielle 2012, qui comprend notamment des prérogatives sur le numérique, et l'abrogation des lois pénales instaurées par Hadopi.

« L'adaptation du droit d'auteur à la révolution numérique passe plus que jamais par l'émergence d'un nouveau modèle économique réellement rémunérateur et redistributif pour les ayants droit et non par des lois pénales que nous abrogerons ». Voici ce qu'indique le projet voté par les membres du Conseil national du Parti Socialiste.

On savait déjà que la plupart des députés socialistes étaient contre le projet de loi Hadopi, par conviction et par volonté d'opposition aux élus de la majorité. Fin 2010, le député de la Nièvre Christian Paul avait déjà évoqué la suppression de la Hadopi. « Nous voulons une rupture claire avec l'impuissance répressive », a-t-il expliqué une nouvelle fois. Toutefois, la suppression pure et simple de la Hadopi ne fait pas l'unanimité dans les rangs du PS,

certains prônant une réforme plus légère sur ses rôles et ses modes d'action.

Le PS continue d'étudier plusieurs pistes pour « un nouveau modèle économique » afin de financer la création sur le web. « L'idée est d'identifier par la négociation quels sont les droits d'auteurs efficaces, afin de débloquer les marchés numériques et de ne pas être captif de quelques grandes plates-formes », souligne Christian Paul.

Il y a fort à parier que cette simple déclaration de guerre contre Hadopi plaise à un nombre conséquent d'internautes, allant même jusqu'à séduire certains électeurs de droite, puisque la loi divisait et divise encore dans les rangs de la majorité. Reste pour le PS à trouver des solutions viables. Car il ne suffit pas d'abroger une loi pour trouver les bonnes solutions. L'UMP s'y est cassé les dents, avec l'échec de la Carte musique jeune notamment… espérons que le prochain essai soit le bon.

Java de plus en plus ciblé et sophistication considérable des attaques en 2010

Article 53 - Posté le 12-04-2011 à 13:25Cybercriminalité : Java de plus en plus ciblé.

Et augmentation considérable de la sophistication des attaques en 2010, d'après Symantec.

Symantec a publié ce mois-ci la seizième édition de son rapport ISTR (Internet Security Threat Report) qui met en évidence les principales tendances en matière de cybercriminalité du 1er janvier au 31 décembre 2010.

En France, une moyenne de 1 197 botnets par jour a été référencée en 2010, infectant 142 812 ordinateurs. Le pays gagne 2 places par rapport à 2009 et se positionne à la 11ème place du classement mondial des activités malveillantes.

« Stuxnet et Hydraq, deux des attaques en ligne les plus visibles en 2010, ont représenté de vrais actes de cyber-guerre et ont radicalement transformé le paysage des menaces », déclare Stephen Trilling, vice-président senior, Symantec Security Technology and Response. « La nature des menaces est passée du ciblage de comptes bancaires personnels au ciblage des informations et de l'infrastructure physique des nations ». Ce qui ne signifient pas que les entreprises, y compris les PME (« un nombre surprenant de petites entreprises » souligne même l'éditeur), aient été épargnées par ces attaques ciblées très efficaces.

Le rapport de cette année montre donc augmentation considérable du niveau de sophistication des attaques.

Une sophistication qui passe également par l'ingénierie sociale : « Dans de nombreux cas, les cybercriminels ont recherché des victimes stratégiques au sein de chaque entreprise, puis ont utilisé des techniques d'attaque personnalisées, fondées sur l'ingénierie sociale, pour s'infiltrer dans les réseaux de ces victimes. En raison de leur caractère ciblé, bon nombre de ces attaques ont réussi, même si leurs victimes avaient des systèmes de sécurité de base en place ».

Autres enseignements, les réseaux sociaux se sont transformés en plates-formes de distribution d'attaques.

« L'utilisation d'URL raccourcies est l'une des principales techniques d'attaque utilisées sur ce type de sites. L'année dernière, des cybercriminels ont publié sur des réseaux sociaux des millions de liens raccourcis pour gagner la confiance d'internautes en vue de leur dérober des informations sensibles ou de les pousser à télécharger un logiciel malveillant, d'où une augmentation considérable du taux de réussite des tentatives d'infection. […] Les fils d'actualités des sites de réseaux sociaux populaires sont largement utilisés pour la distribution massive d'attaques. Dans la plupart des cas, le cybercriminel usurpe l'identité d'un internaute en se connectant sur son compte et publie en guise de statut un lien vers un site malveillant. Le site de réseau social distribue alors automatiquement ce lien vers les fils d'actualités des amis de la victime, le diffusant ainsi à des centaines ou des milliers de victimes en quelques minutes ».

En 2010, les cybercriminels ont changé leur tactique et ciblent de plus en plus les failles de Java pour s'infiltrer dans les systèmes informatiques traditionnels. Les kits d'attaque ont de nouveau été largement utilisés. D'après Symantec, les failles du système Java ont représenté 17 % des failles affectant les plug-ins des navigateurs.

Le toolkit Phoenix, qui vise spécifiquement Java, serait à l'origine de la plupart des attaques en ligne en 2010.

Dernier point, les attaques vers les appareils mobiles sont en forte augmentation (+42%). En 2010, la plupart des attaques de programmes malveillants visant les appareils mobiles s'est présentée sous la forme de chevaux de Troie, se faisant passer pour des applications légitimes.

Bien que des cybercriminels aient créé de toutes pièces certains de ces programmes malveillants, dans de nombreux cas, ils ont infecté des utilisateurs en introduisant un programme malveillant dans des applications existantes légitimes. L'attaquant a ensuite distribué ces applications infectées par le biais de boutiques d'applications publiques. Par exemple, les auteurs du récent cheval de Troie Pjapps ont utilisé cette technique.

Parmi les chiffres intéressants (ou moins courants de ce rapport) on notera que les attaques en ligne ont augmenté de 93 %, que botnet Rustock comportait plus d'un million de spambots (un record), que 10 000 bots coûtent 15 $ et que le prix des données de carte de crédit varie de 0,07 $ à 100 $.

Pédophilie/web: un an ferme et du sursis

Article 52 - Posté le 12-04-2011 à 13:26Le tribunal correctionnel de Colmar a condamné aujourd'hui un homme à un an de prison ferme pour avoir téléchargé et diffusé des images pédophiles sur internet, et 39 autres à des peines de prison avec sursis et des amendes.

Les peines ont été individualisées en fonction des profils de chaque prévenu. Le seul accusé ayant écopé de prison ferme avait déjà été condamné dans des affaires de moeurs. Les 40 prévenus verront leurs peines inscrites dans leur casier judiciaire mais seuls trois seront inscrits au fichier des délinquants sexuels (FIJAIS).

"C'est à peu près conforme à ce que l'on attendait. Dans l'ensemble c'est un jugement équilibré", a estimé Me Lilian Soumsa, avocate d'un des accusés, condamné à trois mois de prison avec sursis et 1.000 euros d'amende.

Les prévenus, des hommes âgés de 24 à 58 ans au moment des faits, étaient issus de milieux sociaux divers:

on comptait parmi eux des professions libérales, des ouvriers, un ingénieur informaticien et un prêtre.

Ils étaient poursuivis pour avoir échangé via des forums et des sites internet des photos et des vidéos mettant en scène des adolescents ainsi que des enfants dont l'âge allait de 18 mois à 5 ans.

Mercredi, à l'ouverture du procès, la présidente du tribunal, Martine al-Kanje, avait écarté la thèse d'un "réseau pédophile" car les prévenus ne se connaissaient pas. La majorité d'entre eux ont reconnu entièrement ou partiellement les faits à l'audience, certains se montrant très perturbés par l'affaire.

Celle-ci avait commencé à l'automne 2003 avec un premier dossier impliquant un militaire colmarien. Les enquêteurs avaient identifié plusieurs dizaines d'internautes et 44 personnes, dont plusieurs mineurs, avaient été placées en garde à vue en janvier 2005 lors d'un vaste coup de filet mené dans toute la France.

Page :

1 2 3 4 ... 552 553 554 ... 567 568 569 570

Page Précédente - Page Suivante

Vues Blog : 1 141 869

Vues Totales : 39 299 221

Utilitaires Loic DL

- Calcul de Pourcentage

- Calculatrice

- Caractères Spéciaux

- CMS Graphistes

- Code Couleur

- Convertisseur de Date

- Convertisseur de Timestamp

- Convertisseur d'image WebP

- Les 141 Couleurs Par Leur Nom

- Générateur de Mot de Passe

- Géolocalisation IP

- Horloge Fullscreen

- Htaccess Password Generator

- Réducteur de Liens Dailymotion

- Réducteur de Liens YouTube

- SpeedTest

- Testeur de Code Couleur

- Tirage au Sort

Multimédias

Partenaires

- Tout Sur Tout

Forum de discussions générales - World-Lolo Images

Serveur d'upload/copy d'images

Ressources

Statistiques

- Articles Blog : 1 710

- Images Galerie : 38

- Vidéos : 4 048

- Wallpapers : 8 300